情シスにとって急務といえるVPN機器のセキュリティ対策ですが、どの程度の企業が対策を行っているのでしょうか。アシュアード社が運営する脆弱性管理クラウド・yamory(ヤモリー)が、従業員千名以上の企業に勤務する情報システム・セキュリティ担当者300名を対象に実施した調査データ(2025年11月公表)をもとに、VPN機器の対策の現状をみていきましょう。

出典:Visional株式会社「ランサムウェアの主要な侵入口「VPN機器」のセキュリティ対策実態調査」https://prtimes.jp/main/html/rd/p/000000748.000034075.html

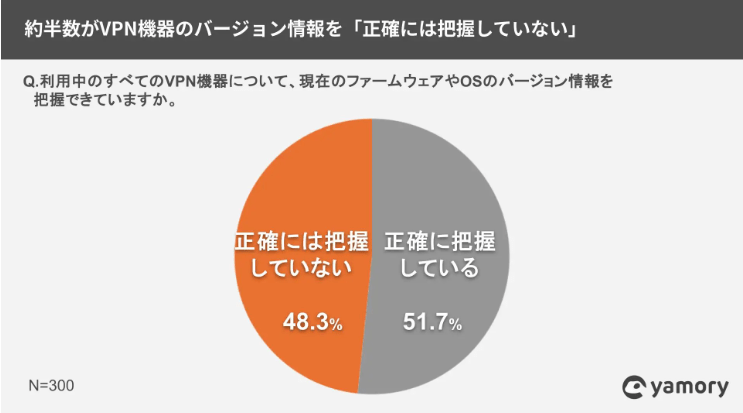

「社内で利用している全てのVPN機器について現在のファームウエアやOSのバージョン情報を把握できているか」という問いに対して、「正確に把握している」と回答したのは約半数でした。

残りの約半数は、セキュリティ対策の前提である「守るべき資産の把握」さえもできていないという現状が浮き彫りになりました。

出典:Visional株式会社「ランサムウェアの主要な侵入口「VPN機器」のセキュリティ対策実態調査」https://prtimes.jp/main/html/rd/p/000000748.000034075.html

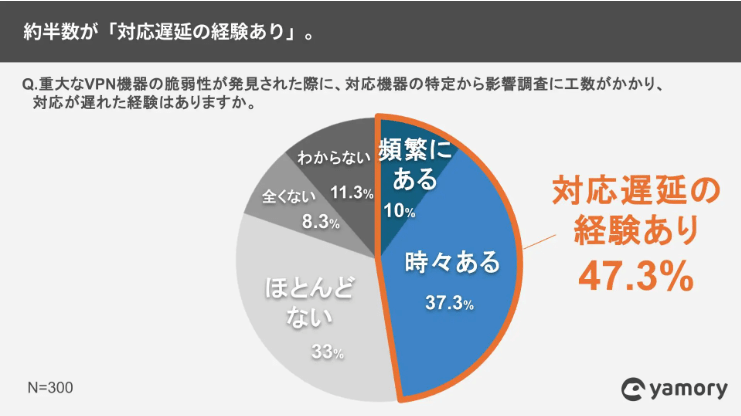

さらに「重大なVPN機器の脆弱性が発見された際に、対応が遅れた経験があるか」という問いに対して「頻繁にある」(10%)、「時々ある」(37.3%)と回答したのは合計で47.3%。つまり、約半数が対応遅延の経験があるということになります。

VPN機器の脆弱性対策における課題については42.7%が「対応するための人手・リソースが不足している」と回答。対策の必要性を感じていても、人手不足で対策を行う時間的な余裕がないという日本企業の情シスの現状が明らかになりました。

人手不足で時間的な余裕がない状況でも可能な対策はあります。まずは、社内で利用している全てのVPN機器について現在のファームウエアやOSのバージョン情報を把握していない場合は全て把握したうえでリスト化し、最新のバージョンにアップデートしてください。次に以下の内容を確認し、未対応の項目があれば取り組みましょう。

まずはVPNゲートウェイの設定を見直し、不要な通信ポートを徹底的に閉鎖しましょう。本来、VPN接続に必要のないサービスが外部に公開されていると、そこが脆弱性攻撃の標的(アタックサーフェス)となります。

特に、管理画面へのアクセスポートがインターネット側に開いたままになっているケースは非常に危険です。管理機能へのアクセスは特定の保守用IPアドレスからのみに制限するか、あるいはVPN接続後に内部ネットワークからのみアクセスできるように設定を変更すべきです。また、不要なプロトコルの無効化や、PING応答の停止など、外部から見えにくい状態を作る「ステルス化」の意識を持つことが、高度な偵察活動を行う攻撃者から自社を守る第一歩となります。

メーカーからリリースされる修正パッチの即時適用は、ランサムウェア攻撃から自社を守るための基本です。

実務上、業務への影響を懸念して再起動を伴うアップデートを躊躇するケースもありますが、「次のメンテナンス日まで待つ」という判断は通用しません。

脆弱性情報の自動通知を購読し、緊急時には夜間や休日でも即座にパッチを当てる、あるいは予備機に切り替える運用を標準化するなどの体制構築を行いましょう。

パスワード(知識情報)に加え、スマホやハードウエアトークン(所持情報)、または指紋や顔認証(生体情報)という異なる要素を組み合わせるMFAは、ランサムウェア攻撃のリスクを低減するために有効な対策です。

IDとパスワードだけの認証は、リスト型攻撃の格好の標的となります。リスト型攻撃とは、他サイトから漏洩したID・パスワードのリストを使い、自動プログラムで不正ログインを試みる手法のことです。

多要素認証(MFA)に関する実務で重要なのは、例外を作らないことです。経営層や一部のベテラン社員から「面倒だ」などと言われても、MFAの重要性を粘り強く説明し、全ユーザーに対して強制適用する断固たる姿勢を貫きましょう。

攻撃者は、往々にして監視の目が薄くなる深夜や休日を狙って活動を開始します。そのため、業務実態に合わせてVPNの利用時間帯を制限することは、シンプルながら効果的な防御策といえます。

例えば、深夜2時から早朝5時までなど、明らかに業務時間外となる時間帯の接続を一律で遮断します。障害対応や海外拠点とのやり取りなどで例外が必要な場合もありますが、申請ベースでの個別許可などのルールに沿った運用を行いましょう。

アサヒグループホールディングス(以下、アサヒGHD)は2025年11月、同年9月に発生したサイバー攻撃について記者会見を行いました。同社の決断は、今後の日本企業のセキュリティのあり方を象徴するものでした。

アサヒGHDの勝木社長は会見でサイバー攻撃の侵入経路について聞かれた際、「非常に重要なリスクにつながる情報」として回答を避けました。しかし、「VPN接続は廃止した」と明言したことから、侵入経路がVPNであったことを事実上認めたものと解釈できます。

実は、アサヒGHDはNIST(アメリカ国立標準技術研究所)のフレームワークに基づく高度な診断や、ホワイトハッカーによる模擬攻撃を実施していたそうです。それでもなお、被害を防げなかったのは、VPNの構造的な限界が要因だと判断したのでしょう。

アサヒGHDが再発防止策として掲げたのは、「ゼロトラストモデルへの完全移行」です。

これは、「社内(境界内)は安全」という前提を捨て、どこからのアクセスであっても「常に疑い、確認する」仕組みへの転換を意味します。

例えば、ネットワークに関しては、侵入されても他のサーバーやパソコンへ被害が広がらないよう細かくセグメントを分けるという対策を行いました。また、高度な検出技術として知られるEDR(Endpoint Detection and Response)を全端末に設定し、徹底的な監視を可能にしました。

これらは単なる新しい技術の導入ではなく、業務で使用するシステム全体を「攻撃されても耐えられる」形に再設計する作業といえます。

VPNを廃止し、ゼロトラストへ移行するには、多額の予算と業務プロセスの変更が必要となります。これは情シスの力だけで成し遂げられるものではありません。経営部門が「セキュリティ対策はIT部門の仕事」という考えを捨て、「事業の継続性を守るための経営課題」として当事者意識を持つことが、対策の第一歩となります。

情シスに求められるのは、現状の自社のシステムが抱える問題やそれを放置した場合のリスクを経営者目線で伝えることです。例えば、「このVPN機器は古いのでリプレースが必要です」ではなく、まず「現在の接続環境では、ランサムウェア攻撃を受けるなどのリスクがあり、リスクが顕在化した場合、全拠点の出荷が最大3週間止まるおそれがあります」などと経営上のリスクを伝えてください。

組織のトップが正しい経営判断を下すための材料を提示すること。これこそが、これからの情シスに求められる役割ではないでしょうか。

(TEXT:岩立 理恵、編集:藤冨啓之)

月曜日の朝にお送りする「情シス『目』ニュース」では、日々発信されるさまざまなトピックスを情シス・エンジニアの方々向けに「再解釈」した情報を掲載中。AI、働き方、経済など幅広いニュースをピックアップし、業務に役立つほか、つい同僚に話したくなる面白い話題まで身近で自分事化しやすくお届けします。

本特集はこちら30秒で理解!フォローして『1日1記事』インプットしよう!